V této části se budeme zabývat útokem na webové stránky. Pro napadení webových stránek máme dva přístupy:

- Můžeme použít metody napadení webové stránky metodou, kterou jsme se dosud naučili. Protože víme, že webová stránka je nainstalována v počítači, můžeme se ji pokusit napadnout a hacknout stejně jako jakýkoli jiný počítač. Protože však víme, že webová stránka je nainstalována v počítači, můžeme se ji pokusit napadnout a hacknout stejně jako jakýkoli jiný počítač. Pomocí útoků na straně serveru můžeme také zjistit, který operační systém, webový server nebo jiné aplikace jsou nainstalovány. Pokud najdeme nějaké zranitelnosti, můžeme některou z nich využít k získání přístupu do počítače.

- Dalším způsobem útoku jsou útoky na straně klienta. Webové stránky totiž spravují a udržují lidé. To znamená, že pokud se nám podaří hacknout některého ze správců webu, budeme pravděpodobně schopni získat jeho uživatelské jméno a heslo a odtud se přihlásit do jeho panelu správce nebo do Secure Socket Shell (SSH). Pak budeme moci získat přístup k některému ze serverů, které používají ke správě webu.

Pokud obě metody selžou, můžeme se pokusit otestovat webovou aplikaci, protože se jedná pouze o aplikaci nainstalovanou na daném webu. Naším cílem tedy nemusí být webová aplikace, možná je naším cílem pouze osoba, která používá daný web, ale jejíž počítač je nedostupný. Místo toho můžeme přejít na webovou stránku, nabourat se do ní a odtud se dostat k naší cílové osobě.

Všechna zařízení a aplikace jsou vzájemně propojeny a my můžeme využít jedno z nich ve svůj prospěch a pak se dostat k jinému počítači nebo na jiné místo. V této části se místo toho, abychom se věnovali útokům na straně klienta a serveru, budeme učit o testování zabezpečení samotné webové aplikace.

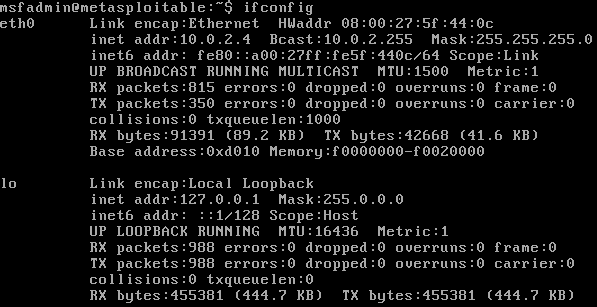

Jako cílový počítač použijeme Metasploitable, a pokud spustíme příkaz ifconfig, zjistíme, že jeho IP je 10.0.2.

V této části se budeme věnovat testování zabezpečení webové aplikace.4, jak ukazuje následující snímek obrazovky:

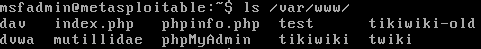

Pokud se podíváme do složky /var/www, můžeme vidět všechny uložené soubory webové stránky, jak ukazuje následující snímek obrazovky:

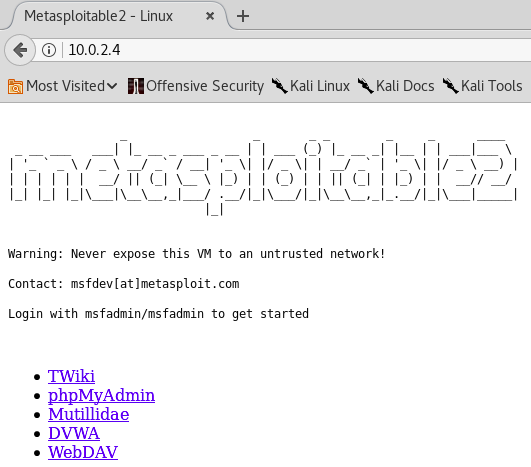

Na výše uvedeném snímku vidíme, že máme phpinfo.php stránku a máme dvwa, mutillidae a phpMyAdmin. Pokud nyní přejdeme na libovolný počítač ve stejné síti a pokusíme se otevřít prohlížeč a přejít na adresu 10.0.2.4, uvidíme, že máme vytvořenou webovou stránku Metasploitable, jak ukazuje uvedený snímek obrazovky. Webová stránka je pouze aplikace nainstalovaná ve webovém prohlížeči a my můžeme přistupovat na libovolné webové stránky Metasploitable a používat je k testování jejich zabezpečení:

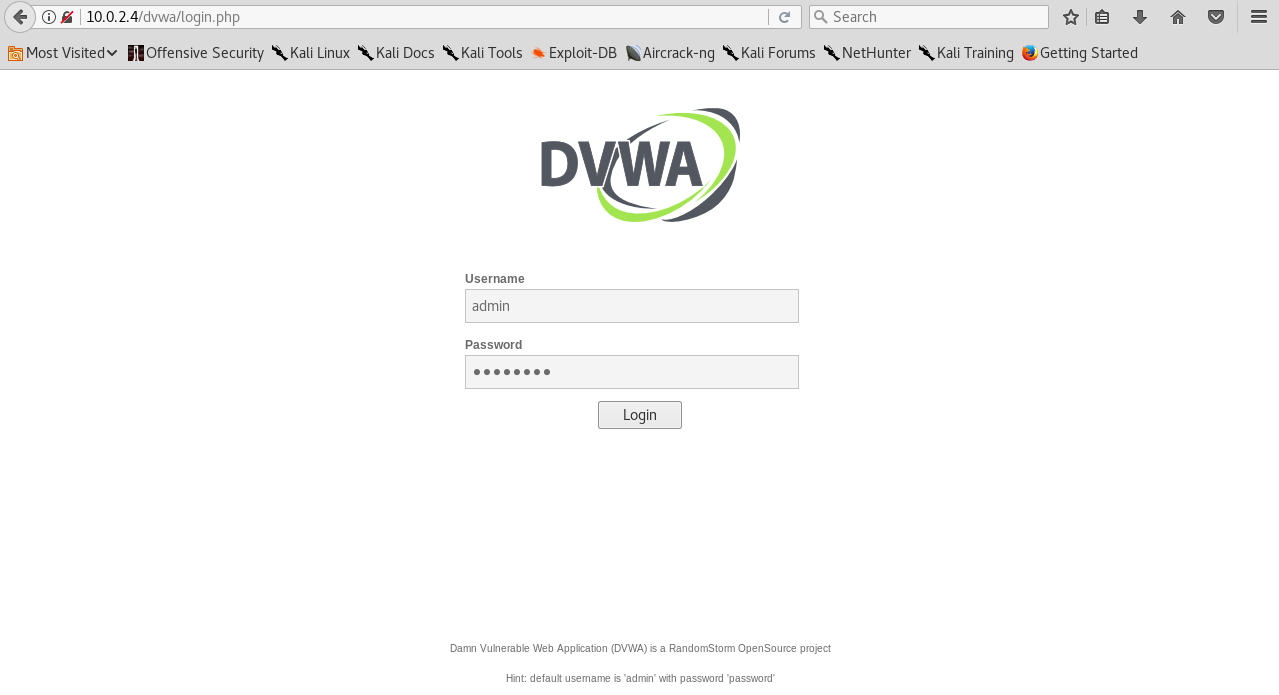

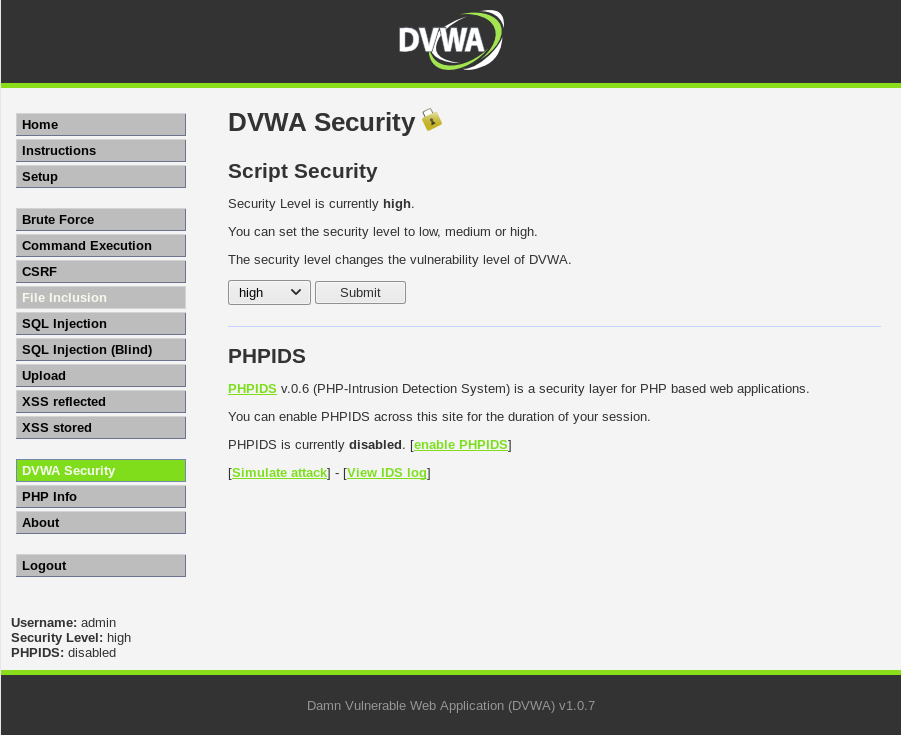

Nyní se podíváme na stránku DVWA. Ta vyžaduje k přihlášení uživatelské jméno jako admin a heslo jako password. Po zadání těchto přihlašovacích údajů se do ní můžeme přihlásit, jak ukazuje následující snímek obrazovky:

Po přihlášení můžeme upravit nastavení zabezpečení pomocí karty DVWA Security, jak ukazuje následující snímek obrazovky:

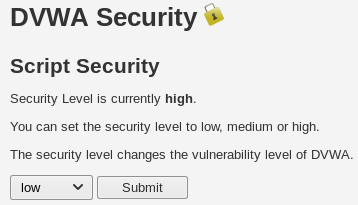

Na kartě Zabezpečení DVWA nastavíme Zabezpečení skriptů na nízkou hodnotu a klikneme na tlačítko Odeslat:

V nadcházející části ponecháme nastavenou nízkou hodnotu. Protože se jedná pouze o úvodní kurz, budeme hovořit pouze o základním způsobu odhalování zranitelností webové aplikace v DVWA i ve webové aplikaci Mutilliidae.

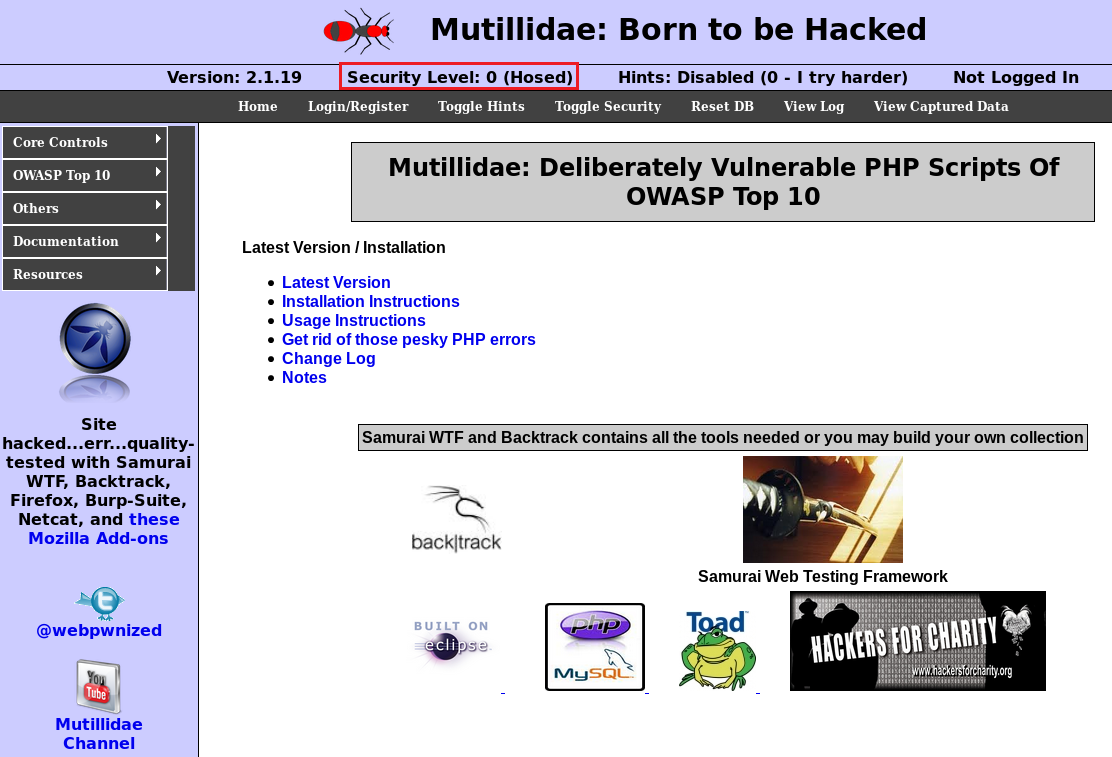

Přejdeme-li k webové aplikaci Mutillidae stejným způsobem, jakým jsme přistupovali k webové aplikaci DVWA, měli bychom se ujistit, že je naše úroveň zabezpečení nastavena na 0, jak ukazuje následující snímek obrazovky:

Úroveň zabezpečení můžeme přepnout kliknutím na možnost Přepnout zabezpečení na stránce:

.