Dans cette section, nous allons discuter de l’attaque d’un site web. Pour attaquer les sites Web, nous avons deux approches:

- Nous pouvons utiliser les méthodes d’attaque d’une méthode de site Web que nous avons appris jusqu’à présent. Parce que nous savons qu’un site web est installé sur un ordinateur, nous pouvons essayer de l’attaquer et de le pirater comme n’importe quel autre ordinateur. Cependant, comme nous savons qu’un site Web est installé sur un ordinateur, nous pouvons essayer de l’attaquer et de le pirater comme n’importe quel autre ordinateur. Nous pouvons également utiliser des attaques côté serveur pour voir quel système d’exploitation, quel serveur web ou quelles autres applications sont installés. Si nous trouvons des vulnérabilités, nous pouvons utiliser l’une d’entre elles pour accéder à l’ordinateur.

- Un autre moyen d’attaque est l’attaque côté client. Car les sites web sont gérés et maintenus par des humains. Cela signifie que, si nous parvenons à pirater l’un des administrateurs du site, nous serons probablement en mesure d’obtenir son nom d’utilisateur et son mot de passe, et de là, de nous connecter à son panneau d’administration ou au Secure Socket Shell (SSH). Nous pourrons alors accéder à n’importe lequel des serveurs qu’ils utilisent pour gérer le site web.

Si les deux méthodes échouent, nous pouvons essayer de tester l’application web, car il s’agit juste d’une application installée sur ce site web. Par conséquent, notre cible pourrait ne pas être l’application web, peut-être que notre cible est juste une personne utilisant ce site web, mais dont l’ordinateur est inaccessible. Au lieu de cela, nous pouvons aller sur le site Web, pirater le site Web, et de là, aller vers notre personne cible.

Tous les appareils et les applications sont interconnectés, et nous pouvons utiliser l’un d’entre eux à notre avantage et ensuite faire notre chemin vers un autre ordinateur ou un autre endroit. Dans cette section, au lieu de se concentrer sur les attaques côté client et côté serveur, nous allons apprendre à tester la sécurité de l’application web elle-même.

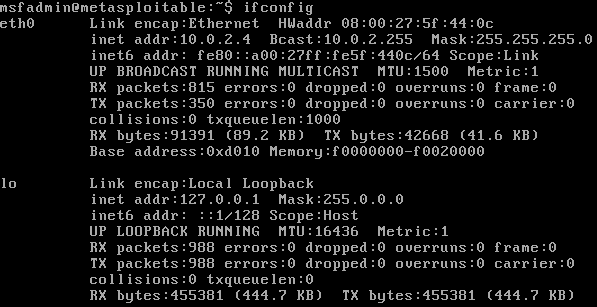

Nous allons utiliser la machine Metasploitable comme notre machine cible, et si nous exécutons la commande ifconfig, nous verrons que son IP est 10.0.2.4, comme le montre la capture d’écran suivante:

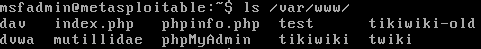

Si nous regardons à l’intérieur du dossier /var/www, nous sommes en mesure de voir tous les fichiers du site web stockés, comme le montre la capture d’écran suivante:

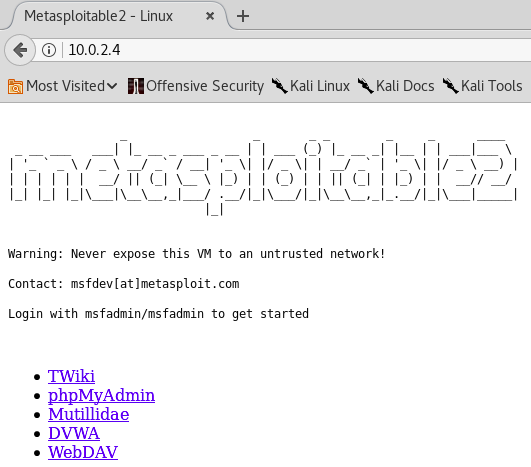

Dans la capture d’écran ci-dessus, nous pouvons voir que nous avons phpinfo.php, et nous avons dvwa, mutillidae, et phpMyAdmin. Maintenant, si nous allons sur n’importe quelle machine sur le même réseau, et essayons d’ouvrir le navigateur et d’aller sur 10.0.2.4, nous verrons que nous avons un site web fait pour Metasploitable, comme indiqué dans la capture d’écran donnée. Un site web est juste une application installée sur le navigateur web, et nous pouvons accéder à n’importe lequel des sites web de Metasploitable et les utiliser pour tester leur sécurité :

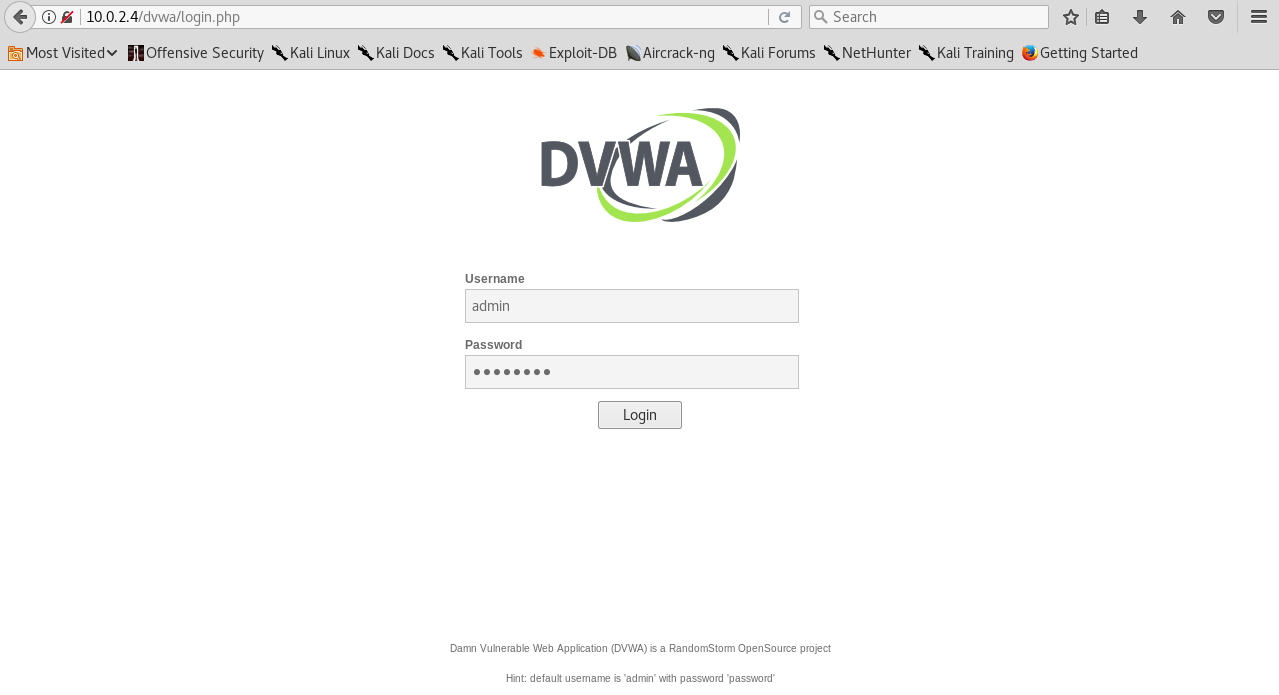

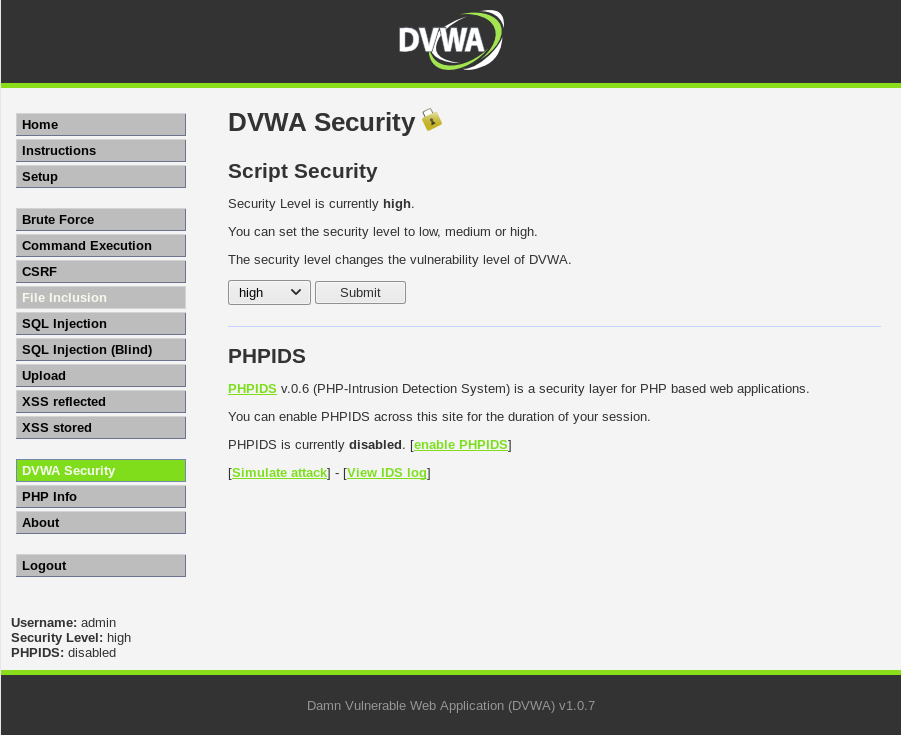

Maintenant nous allons regarder la page DVWA. Elle nécessite un nom d’utilisateur comme admin et un mot de passe comme password pour se connecter. Une fois que nous entrons ces informations d’identification, nous sommes en mesure de nous y connecter, comme le montre la capture d’écran suivante :

Une fois connecté, nous pouvons modifier les paramètres de sécurité en utilisant l’onglet Sécurité du DVWA, comme le montre la capture d’écran suivante :

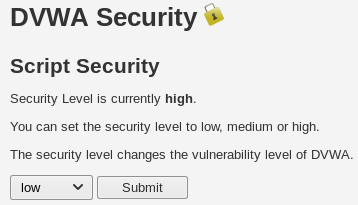

Dans l’onglet Sécurité du DVWA, nous allons régler la sécurité des scripts sur faible et cliquer sur Soumettre :

Nous garderons ce réglage sur faible dans la prochaine section. Parce que ce n’est qu’un cours d’introduction, nous ne parlerons que de la manière basique de découvrir les vulnérabilités d’une application web à la fois dans le DVWA et dans l’application web Mutilliidae.

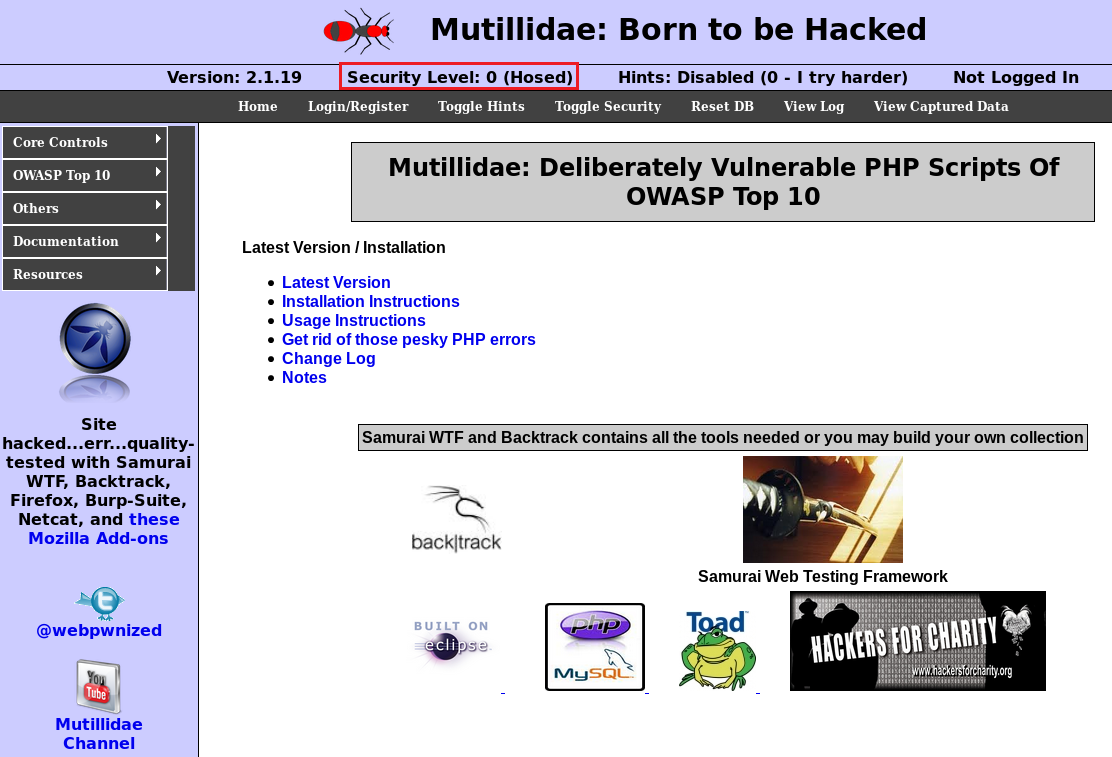

Si nous nous rendons à l’application web Mutillidae de la même manière que nous avons accédé à l’application web DVWA, nous devons nous assurer que notre niveau de sécurité est réglé sur 0, comme le montre la capture d’écran suivante :

Nous pouvons basculer le niveau de sécurité en cliquant sur l’option Basculer la sécurité sur la page :

.