Installazione del controllo d’accesso: Prima di iniziare

Ora probabilmente avete sentito parlare del controllo degli accessi e avete esplorato i suoi benefici e le sue applicazioni nell’ufficio o nella struttura moderna. Tuttavia, scegliere di implementarne uno può essere una decisione abbastanza difficile, specialmente considerando quante opzioni ci sono quando si tratta di hardware, software, produttori, installatori e sistemi di gestione. Può essere scoraggiante anche per il più esperto di sicurezza. Ecco perché è importante considerare l’impatto di un sistema di controllo degli accessi prima di andare all-in su uno.

Definire gli obiettivi e il tipo di sistema

Lo scopo dell’installazione del sistema di controllo degli accessi dovrebbe essere chiaro fin dall’inizio in base al livello di sicurezza che si richiede per la propria struttura. Per esempio, beni di alto valore come server, apparecchiature di comunicazione e dati mission-critical dovrebbero essere salvaguardati in ogni punto di accesso per tenerli al sicuro da danni, mentre servizi come bagni e distributori automatici possono avere una sicurezza che è un po’ meno robusta. Considerate la sensibilità dei beni all’interno della vostra struttura e pianificate la loro protezione di conseguenza. Protetti dietro una porta chiusa a chiave, diventano molto più difficili da rubare o compromettere.

Quando si tratta di tipi di sistema, ci sono molte diverse opzioni di controllo degli accessi, che possono rendere il processo di selezione un po’ difficile. Non è necessario conoscere tutti i pro e i contro di ogni metodo, ma si dovrebbe restringere il campo a uno o due tipi principali. Per esempio, i sistemi possono essere autonomi, integrati, basati su dispositivi mobili, o basati su cloud, oltre a qualsiasi altra soluzione personalizzata che potreste voler esplorare. Ti suggeriamo di iniziare scegliendo se vuoi avere una soluzione legacy o basata sul cloud. Puoi saperne di più sulle differenze tra i due tipi di controllo degli accessi nel nostro articolo dedicato.

Accedi al tuo ufficio in modo moderno

Credenziali di autenticazione e tecnologia

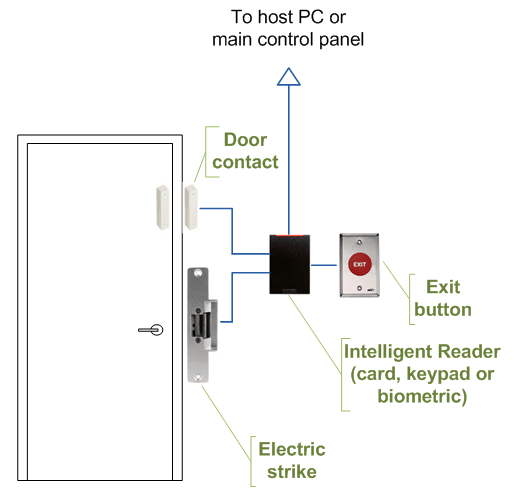

Scegliere i tipi di autenticazione più potenti e più adatti – dati biometrici, portachiavi, schede elettromagnetiche, tastiere, firme, touchscreen, o qualsiasi combinazione di due o più – è un fattore importante da considerare per una buona installazione di controllo degli accessi. Un’autenticazione potente come i dati biometrici dovrebbe essere usata per beni ad alta sicurezza, e spesso è combinata con un’altra forma di autenticazione. Questo è più costoso, quindi assicuratevi di pianificare di conseguenza, specialmente se non avete effettivamente bisogno di quel livello di protezione. Forme più semplici di autenticazione includono carte e tastiere, che possono proteggere aree meno sensibili. Se vuoi avere un’idea più ampia di quali tipi di credenziali sono disponibili là fuori, dai un’occhiata alla nostra panoramica.

Il prossimo passo sarebbe quello di scegliere i tuoi dispositivi. Scegliere il dispositivo giusto è un fattore molto importante di questo processo, considerando che anche un solo produttore può offrire decine di tipi diversi di dispositivi di controllo degli accessi. Una valutazione a livello professionale delle caratteristiche e delle capacità del sistema di chiusura, dei controller e dei lettori di schede dovrebbe essere fatta, da voi o da un esperto terzo, per scegliere i dispositivi più adatti e semplici disponibili sul mercato. Anche se è possibile aggiungerne altri, può essere dirompente cambiarli, quindi scegliete saggiamente quando fate le vostre selezioni finali.

La scelta di un dispositivo specifico influenzerà anche il costo e la tempistica dell’installazione, poiché più sistemi richiedono più tempo e sono più costosi da installare. Per esempio, scegliere un sistema legacy piuttosto che uno basato sul cloud vi assicurerà un costo iniziale molto più alto. Questo perché sarà necessario creare una sala server appositamente per il sistema, quindi questo influenzerà anche la tempistica del progetto. Continua a leggere per maggiori informazioni sui costi e le tempistiche.

Installatori e costi previsti

Una volta che hai deciso il sistema migliore per il tuo spazio, l’hardware deve ancora essere posizionato da installatori professionisti del controllo degli accessi. Anche se si potrebbe essere tentati di andare con l’opzione più veloce o più economica, considerare il fatto che questo sistema, se installato correttamente, fornirà anni di prestazioni e sicurezza. Anche se l’installatore più affidabile è un po’ più costoso o richiede un po’ più di tempo, il risultato finale vale più che la pena di fare più fatica all’inizio. Kisi ti mette già in contatto con installatori professionisti che sanno cosa fare con il nostro prodotto. Questo riduce drasticamente le possibilità che qualcosa vada storto durante l’installazione. Inoltre, tieni presente che un’installazione più lunga implica un rischio di errore maggiore. Per questo motivo, l’installazione di un sistema legacy richiede più tempo.

Tuffiamoci infine nel costo dell’intera operazione. Il costo dell’intero sistema è una componente critica del processo di selezione. C’è una specie di situazione di Goldilocks qui; spendete troppo poco e potreste finire con un sistema sotto la media, ma spendete troppo e potreste finire per pagare il debito per gli anni a venire. Fate un budget realistico e attenetevi ad esso, tenendo conto del costo dell’installazione e di un sistema di gestione oltre che dell’hardware. E non preoccupatevi – potete sempre aggiungere altro al vostro sistema. Kisi ti permette, per esempio, di scegliere due piani diversi ed eventualmente di fare un upgrade in futuro. Puoi anche decidere di aggiungere altri lettori o controller in un secondo momento e iniziare in piccolo.

Abbiamo creato un articolo dedicato che analizza i costi di installazione di un sistema di controllo accessi. Potete trovare l’articolo qui.

Lista di controllo dell’installazione del controllo degli accessi

Ora che abbiamo coperto tutti i passi necessari per installare il controllo degli accessi, ricapitoliamo tutto con una lista di controllo:

- Inizia a chiederti quali aree della tua struttura richiedono quale livello di sicurezza.

- Decidete quale sistema di controllo accessi è il più adatto alle vostre esigenze, se è legacy o cloud-based (guida dedicata).

- Decidete quali metodi di sblocco vi servono (portachiavi? schede? forse nessuno dei due?) e non esitate a chiedere ad un esperto nel caso abbiate qualche dubbio.

- Chiedete un preventivo a un fornitore di controllo degli accessi.

- Scegliete un installatore adatto.

- Siate pronti!

- Passo in più: eventualmente potete aggiungere altre funzioni al vostro piano in futuro.

Conclusione

Il processo di scelta di un sistema di controllo accessi è un processo con molte parti mobili, che può essere difficile per chiunque voglia iniziare. Fortunatamente, la giusta ricerca può rendere tutto più facile, specialmente quando si inizia con un obiettivo e un budget chiari. Il sistema di controllo degli accessi ideale di ogni struttura sarà un po’ diverso, quindi non abbiate paura di provare qualcosa di nuovo, specialmente per spazi o idee insolite. E assicuratevi di controllare la linea di prodotti per il controllo degli accessi di Kisi, che può semplificare tutto e durare per anni a venire.

Stai valutando quale soluzione di controllo degli accessi funziona meglio per il tuo business? Dai un’occhiata a ciò che rende la piattaforma di Kisi un game-changer nel settore.

.