Yhdysvaltain oikeusministeriö tarjosi tässä kuussa 5 miljoonan dollarin palkkion tiedoista, jotka johtavat sellaisen venäläisen miehen pidättämiseen ja tuomitsemiseen, joka on syytteessä siitä, että hän on väitetysti johtanut laajaa kansainvälistä verkkorikollisverkostoa, joka kutsui itseään nimellä ”Evil Corp” (Paha Yritys) ja joka on anastanut yrityksiltä ja kuluttajilta noin 100 miljoonaa dollaria. KrebsOnSecurity seurasi useiden vuosien ajan tiiviisti syytetyn ja hänen rikoskumppaniensa päivittäistä viestintää ja toimintaa. Seuraavassa on sisäpiirin katsaus tämän jengin taustatoimintoihin.

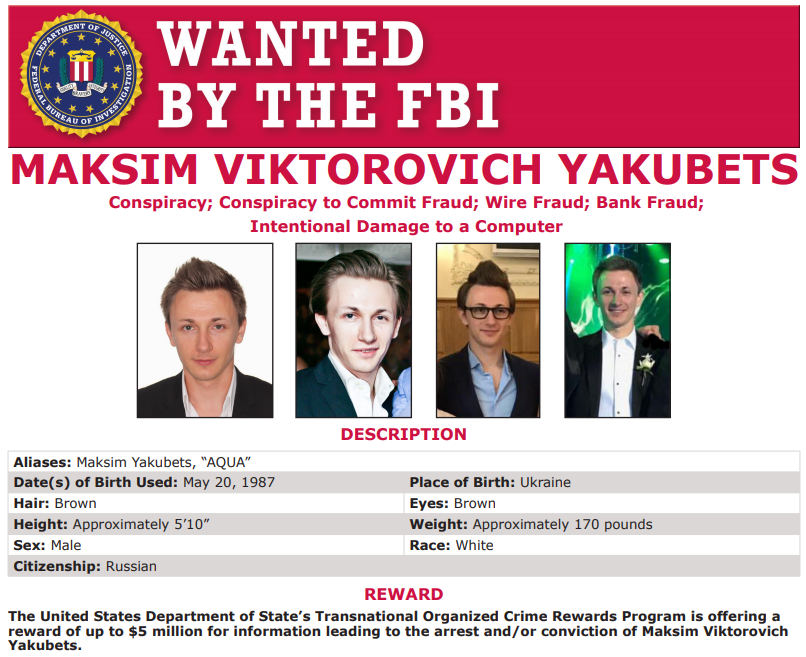

Kuva: FBI

5 miljoonan dollarin palkkio on tarjolla 32-vuotiaasta Maksim V. Jakubetsista, joka hallituksen mukaan käytti muun muassa lempinimiä ”aqua” ja ”aquamo”. FBI väittää Aquan johtaneen ainakin 16 muun henkilön kanssa kyberrikollisuuden eliittirinkiä, joka käytti kehittyneitä, räätälöityjä haittaohjelmakantoja, jotka tunnettiin nimillä ”JabberZeus” ja ”Bugat” (alias ”Dridex”) varastamaan pankkitunnuksia satojen pienten ja keskisuurten yritysten työntekijöiltä Yhdysvalloissa ja Euroopassa.

Vuodesta 2009 tähän päivään asti Aquan tärkein tehtävä salaliitossa oli rekrytoida ja hallinnoida jatkuvasti tietämättömiä tai osallisia rikoskumppaneita, jotka auttoivat Evil Corp:ia pesemään uhreiltaan varastettuja rahoja ja siirtämään varoja Venäjällä, Ukrainassa ja muualla Itä-Euroopassa toimiville salaliiton jäsenille. Nämä ”rahasuuliksi” kutsutut rikoskumppanit rekrytoitiin tyypillisesti sähköpostitse ja ihmisille, jotka olivat lähettäneet ansioluettelonsa työnhakusivustoille.

Rahasuuliksi rekrytoijilla on taipumus kohdistaa rekrytointinsa ihmisiin, jotka etsivät osa-aikaista etätyötä, ja työtehtäviin kuuluu tavallisesti vain vähän muuta työtä kuin pankkisiirtojen vastaanottaminen ja välittäminen. Ihmiset, jotka pureutuvat näihin tarjouksiin, saavat joskus pieniä palkkioita jokaisesta onnistuneesta siirrosta, mutta yhtä usein he päätyvät huijatuksi luvatusta palkkapäivästä ja/tai saavat vierailun tai uhkaavan kirjeen lainvalvontaviranomaisilta, jotka jäljittävät tällaista rikollisuutta (tästä lisää kohta).

HITCHED TO A MULE

KrebsOnSecurity törmäsi ensimmäisen kerran Aquan työhön vuonna 2008 The Washington Postin toimittajan ominaisuudessa. Lähde kertoi, että he olivat keksineet tavan siepata ja lukea päivittäisiä verkkokeskusteluja Aquan ja useiden muiden muulirekrytoijien ja haittaohjelmien toimittajien välillä, jotka varastivat viikoittain satojatuhansia dollareita hakkeroiduilta yrityksiltä.

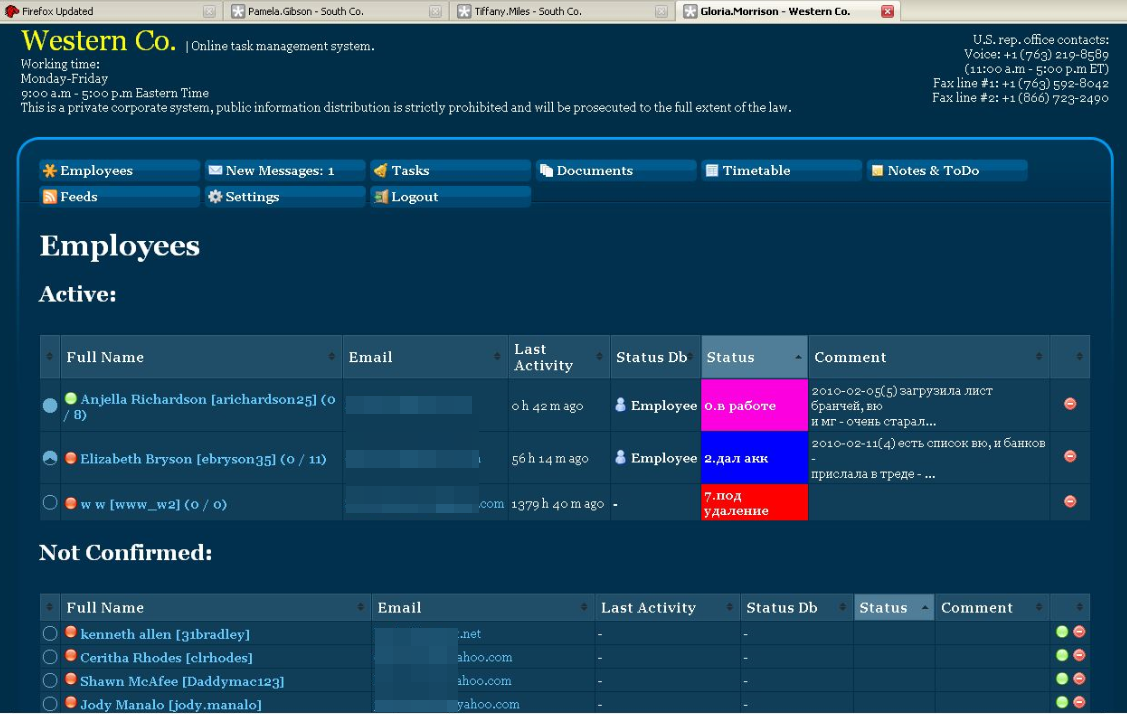

Lähde havaitsi myös mallin useiden Aquan ylläpitämien rahamultirekrytointisivustojen nimityskäytännöissä ja ulkoasussa. Henkilöitä, jotka vastasivat rekrytointiviesteihin, kehotettiin luomaan tili jollekin näistä sivustoista, syöttämään henkilö- ja pankkitilitiedot (muuleille kerrottiin, että he hoitaisivat maksuja työnantajansa ”ohjelmoijille”, jotka asuvat Itä-Euroopassa) ja kirjautumaan sisään joka päivä tarkistaakseen, oliko tullut uusia viestejä.

Kullekin muulille annettiin kiireisiä töitä tai vähäpätöisempiä tehtäviä muutamiksi päiviksi tai viikoiksi ennen kuin häntä pyydettiin hoitamaan rahansiirtoja. Uskon, että tällä pyrittiin karsimaan epäluotettavat rahamyyjät pois. Loppujen lopuksi ne, jotka myöhästyivät töistä, maksoivat huijareille yleensä paljon rahaa, sillä uhrin pankki yritti yleensä peruuttaa kaikki siirrot, joita muuli ei ollut jo nostanut.

Yksi monista sivustoista, jotka Aqua ja muut olivat perustaneet rahamuulien rekrytoimiseksi ja hallinnoimiseksi.

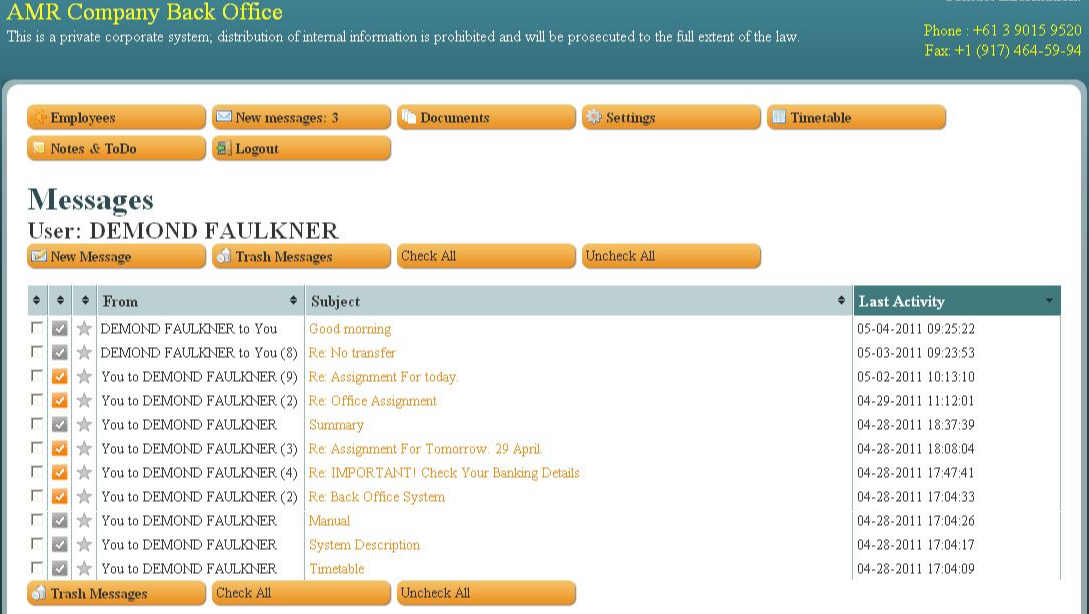

Kun tuli aika siirtää varastettuja varoja, rekrytoijat lähettivät muulisivuston kautta viestin, jossa sanottiin jotakuinkin näin: ”Hyvää huomenta . Asiakkaamme – XYZ Corp. – lähettää sinulle tänään rahaa. Käykää nyt pankissanne ja nostakaa tämä maksu käteisenä, ja siirtäkää sitten varat tasasuuruisina maksuina – vähennettynä palkkiollanne – näille kolmelle henkilölle Itä-Eurooppaan.”

Vaikka, jokaisessa tapauksessa ”asiakkaaksi” mainittu yritys oli itse asiassa pienyritys, jonka palkkatileille he olivat jo hakkeroituneet.

Tässä kohtaa homma muuttui mielenkiintoiseksi. Jokaisella näistä muulirekrytointisivustoista oli sama tietoturvaheikkous: Kuka tahansa saattoi rekisteröityä, ja kirjauduttuaan sisään kuka tahansa käyttäjä saattoi nähdä kaikille muille käyttäjille ja muilta käyttäjiltä lähetetyt viestit yksinkertaisesti muuttamalla numeroa selaimen osoiterivillä. Näin ollen oli triviaalia automatisoida jokaiselle rahamyyjälle lähetettyjen viestien haku, joka oli rekisteröitynyt kymmenillä väärennetyillä yrityssivustoilla.

Joka päivä useiden vuosien ajan aamurutiinini sujui siis seuraavasti: Keitin kahvia, kävelin tietokoneen ääreen ja katselin viestejä, joita Aqua ja hänen rikoskumppaninsa olivat lähettäneet rahasekureilleen edellisen 12-24 tunnin aikana, etsin uhriyritysten nimet Googlesta, tartuin puhelimeen varoittaakseni heitä siitä, että venäläinen kybermafia oli ryöstämässä heitä.

Puhuin kaikissa näissä puheluissa suurin piirtein samalla tavalla: ”Teillä ei varmaankaan ole aavistustakaan siitä, kuka olen, mutta tässä ovat yhteystietoni ja mitä teen. Palkkatilinne on hakkeroitu, ja olette menettämässä paljon rahaa. Ota välittömästi yhteyttä pankkiisi ja pyydä heitä pidättämään kaikki vireillä olevat tilisiirrot, ennen kuin on liian myöhäistä. Voit vapaasti soittaa minulle myöhemmin, jos haluat lisätietoja siitä, mistä tiedän kaiken tämän, mutta nyt soita tai käy pankissasi.”

Viestejä Aquan porukalle työskentelevälle rahasekuristille ja häneltä, noin toukokuu 2011.

Monissa tapauksissa soittoni tuli vain minuutteja tai tunteja ennen kuin uhriksi joutuneen yrityksen pankki käsitteli luvattoman palkkaerän, ja jotkin näistä ilmoituksista estivät sen, mikä muutoin olisi ollut valtava tappio – usein moninkertainen määrä organisaation tavanomaiseen viikkopalkkaan verrattuna. Jossain vaiheessa lakkasin laskemasta, kuinka monta kymmenientuhansien dollareiden summaa nämä puhelut pelastivat uhreja, mutta useiden vuosien aikana summa oli luultavasti miljoonia.

Yhtä usein uhriyritys epäili, että olin jotenkin sekaantunut ryöstöön, ja pian hälytyksen antamisen jälkeen sain puhelun FBI:n agentilta tai uhrin kotikaupungin poliisilta. Ne olivat aina mielenkiintoisia keskusteluja. Sanomattakin on selvää, että uhrit, jotka pyörivät pyörät pyörimässä perässäni, kärsivät yleensä paljon suurempia taloudellisia tappioita (lähinnä siksi, että he viivyttelivät soittamista rahoituslaitokseensa, kunnes oli liian myöhäistä).

Kollektiivisesti nämä Evil Corpin uhreille tehdyt ilmoitukset johtivat useiden vuosien aikana kymmeniin tarinoihin siitä, kuinka pienyritykset kamppailivat rahoituslaitostensa kanssa tappioidensa takaisin saamiseksi. En usko, että olen koskaan kirjoittanut yhdestäkään uhrista, joka ei olisi hyväksynyt sitä, että kiinnitin huomiota heidän ahdinkoonsa ja muihin yrityksiin kohdistuvan uhan kehittyneisyyteen. Jatka lukemista →